Migracja do chmury to proces

Wierzymy, że cyfrowa transformacja napędzana jest korzyściami płynącymi z przejścia do chmury. Przeprowadzamy audyt, wspólnie z klientem przygotowujemy plan migracji i procesy, wdrażamy wybraną chmurę korzystając z najlepszych narzędzi IT, dodatkowo profesjonalnie szkolimy. Jeżeli bedzie taka potrzeba wspieramy Twoją firmę po wdrożeniu gwarantując optymalne wykorzystanie zasobów chmury.

Dlaczego my?

Nasze usługi

Migracja do chmury

Zastanawiasz się czy migracja do chmury jest odpowiednia dla Twojej firmy? Co możesz zyskać? Jakie są zalety i wady używania Amazon Web Services, Google Cloud czy Microsoft Azure? W przeciwieństwie do tradycyjnego IT zalet jest bardzo wiele. Porozmawiaj z ekspertem PSCLOUD, który odpowie na każde Twoje pytanie i pomoże wycenić koszt utrzymania rozwiązania opartego na chmurze. Pomagamy również przejść z aplikacji monlitycznych do kontenerów i mikreserwisów.

Czytaj więcej

Audyt środowiska w chmurze

Jeżeli już masz wdrożone rozwiązanie w oparciu o AWS,GCP czy Azure i chcesz sprawdzić czy optymalnie zarówno pod względem technicznym jak i finansowym wykorzystujesz potencjał chmury? Wykonujemy audyty stosując najlepsze praktyki wypracowane przez lata doświadczenia i zgodne z "best practicies" danego dostawcy usług chmurowych

Zarządzanie chmurą

Jeżeli już wykonałeś migrację do AWS, GCP lub Azure i potrzebujesz pomocy przy bieżącej obsłudze środowiska chcąc zapewnić wysoką jakość środowiska, optymalne wykorzystanie zasobów? PSCLOUD świadczy usługi bieżącej administracji i optymalizacji środowisk chmurowych.

Optymalizacja kosztów

Optymalizacja kosztów chmury to proces zmniejszania ogólnych wydatków na chmurę poprzez identyfikowanie źle zarządzanych zasobów, rezerwowacje w celu uzyskania rabatów i odpowiednie skalowanie usług obliczeniowych. Chmura oferuje organizacjom nieograniczoną skalowalność i niższe koszty IT, płacąc tylko za zasoby, z których korzystasz, ale często jest tak, że klienci chmury płacą za zamawiane zasoby, niezależnie od tego, czy z nich korzystają, czy nie. W swoim ostatnim raporcie How to Identification Solutions for Managing Cost in Public Cloud IaaS analitycy Gartner, Brandon Medford i Craig Lowery szacują, że aż 70% kosztów chmury jest marnowanych.

Pomagamy oszczędzać

Bezpieczeństwo danych

Bezpieczeństwo w chmurze to szereg technologii, protokołów i najlepszych praktyk, które chronią środowiska przetwarzania w chmurze, aplikacje działające w chmurze i dane w niej przechowywane. Zabezpieczanie usług w chmurze zaczyna się od zrozumienia, co dokładnie jest zabezpieczane, a także aspektów systemowych, którymi należy zarządzać. Podsumowując, oprócz wyboru dostawcy usług chmurowych (zarówno AWS, GCP i Azure można uznać za bardzo bezpieczne), klienci muszą skupić się przede wszystkim na właściwej konfiguracji usług i bezpiecznych nawykach użytkowania.

Jak przeprowadzamy migrację ?

1 dzieńPodpisanie umowy NDA

Na początek podpisujemy umowę poufności i powierzenia danych, która zabezpiecza Państwa interesy.1 - 2 tygodnieAudyt

Wykonujemy szczegółowy audyt infrastruktury w celu ustalenia zakresu wdrożenia.3 dniPrzygotowanie oferty

Oferta będzie zawierać zakres prac do wykonania, czas trwania oraz koszty związane z migracją oraz przewidywane koszty infrastruktury po wdrożeniu.3 dniPodpisanie umowy

Podpisujemy umowę, która zawiera zakres i czas migracji oraz wszelkie niezbędne szczegóły wdrożenia.to zależy od zakresu, średnio 1 - 2 tygodnieWdrożenie

Cała infrastruktura chmurowa jest przygotowana równolegle do działającego środowiska produkcyjnego i w zależności od typu migrowanych systemów przełączamy po kolei lub w całości.zależna od ustaleńOpieka

Po wdrożeniu klient nie zostaje sam. Może nam zlecić pełną opiekę nad wdrożoną chmurą, możemy uzupełniać zespół jak również profesjonalnie przeszkolić Dział IT przedsiębiorstwa.

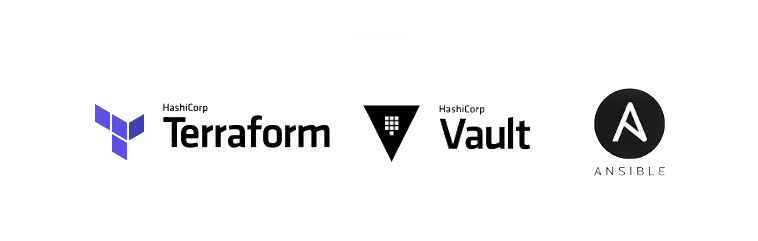

Wdrożenia przeprowadzamy wykorzystując automatyzację całego procesu przy wykorzystaniu narzędzi Terraform, Ansible.

Jeżeli wymagany jest bardzo wysoki poziom bezpieczeństwa stawiamy na Hashicorp Vault, narzędzie do zarządzanie hasłami i kluczami dostępu które chroni wrażliwe dane. Dzięki niemu mamy ścisłą kontrolę dostęp do tokenów, haseł, certyfikatów, kluczy szyfrujących i innych poufnych danych.

Potrzebujesz więcej rozwiązań?

Jeżeli potrzebujesz wsparcia przy obecnym rozwiązaniu również możemy pomóc.

Zajmujemy się bieżącą administracją infrastrukturą IT u klientów.